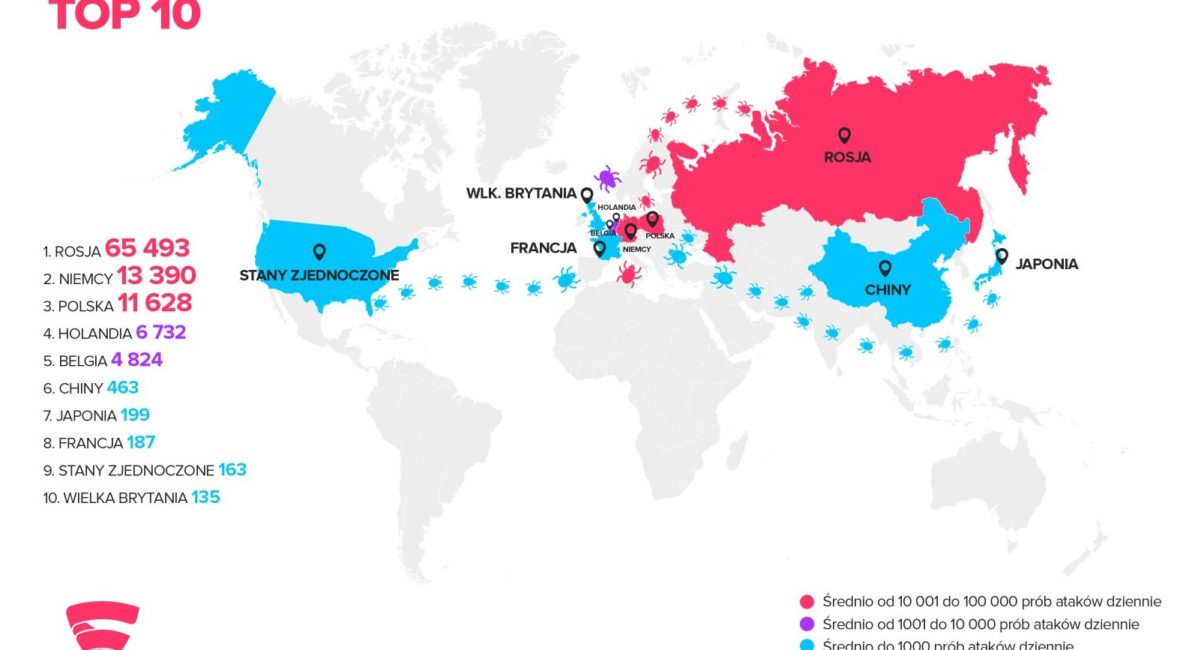

Wektory cyberataków skierowanych w Polskę najczęściej pochodzą z Rosji. Dziennie to aż 65 493 prób ataków, wynika z analiz specjalistów firmy F-Secure przeprowadzanych między październikiem 2016 a marcem 2017 roku.

Informacje pozyskano dzięki autorskiej sieci Honeypotów, czyli serwerów, które udają łatwy cel i są przynętą dla cyberprzestępców. Hakerzy atakują je i dzięki temu możliwe jest pozyskanie cennych danych oraz opracowywanie nowych metod zwalczania cyberzagrożeń.

Drugie miejsce, jeśli chodzi o podejrzany ruch sieciowy wymierzony w Polskę, stanowią adresy IP z Niemiec, ze średnią liczbą 13 390 prób ataków dziennie. – Czołowa pozycja Niemiec może wynikać z geograficznej bliskości do Polski. Może to być czysta optymalizacja, gdzie skanowane są cele w sieciach o niskim opóźnieniu transmisji – komentuje Leszek Tasiemski.

Wysoko na liście znajduje się też Holandia. Ponownie, nie tylko w odniesieniu do celów w Polsce, ale również globalnie. W tym przypadku podejrzenie pada na słabo zabezpieczone serwerownie, które są wykorzystywane do ataków przeprowadzanych przez przestępców z innych krajów – w 2016 roku były to głównie ataki na USA.

– W internecie geografia jest rzeczą bardzo płynną i ulotną. Musimy pamiętać, że to, co widzimy jako źródło to ostatni „przystanek”, którego atakujący użył, nie jest to jednoznaczne z fizycznym położeniem atakującego. Możliwe, że haker z Polski, używa serwera w Rosji, żeby zaatakować cel w Brazylii – wyjaśnia Tasiemski.

Najczęściej atakowane miejsca w Polsce

Dzięki sieci Honeypot możliwe było również stworzenie mapy pokazującej miejsca najczęstszego występowania ataków w naszym kraju. – Jeśli spojrzymy na mapę celów ataków, nie dziwi największe nagromadzenie w przypadku Warszawy, Krakowa czy Aglomeracji Katowickiej. Po prostu, im więcej użytkowników, tym więcej zaatakowanych urządzeń. Dodatkowo, w największych miastach znajdują się siedziby (i węzły internetowe) dostawców usług internetowych (ISP), co jeszcze bardziej intensyfikuje ruch sieciowy w tych miejscach – mówi Leszek Tasiemski.

Ataki zidentyfikowane przez sieć F-Secure to:

– reckon, czyli zautomatyzowana działalność polegająca na skanowaniu sieci i wykrywaniu niezabezpieczonych urządzeń do zainfekowania (wszystkie platformy, coraz częściej urządzenia z kategorii internetu rzeczy );

– tworzenie botnetów, z użyciem exploit kitów (Linux jako platforma), takie gotowe botnety są potem wynajmowane do dalszej działalności, jak ataki DDoS, rozsyłanie spamu czy pozyskiwanie waluty Bitcoin;

– próby infekcji złośliwym oprogramowaniem (platforma Windows), jest to głównie ransomware (oprogramowanie szyfrujące dane dla okupu) oraz adware (oprogramowanie serwujące większą ilość reklam, często o ofensywnym charakterze – np. erotyczne).

Infografiki przedstawiają tzw. ataki nietargetowane. Aby zdobyć informacje na temat tego, jakie konkretnie miejsca są atakowane, konieczna byłaby współpraca z poszczególnymi instytucjami w celu zainstalowania honeypotów w ich sieciach.

Nieustanny, liniowy wzrost liczby ataków jest związany z coraz bardziej powszechnym dostępem do internetu, ogólnie rosnącą liczbą urządzeń, a także nowymi technikami ataku. Kiedyś na celowniku były jedynie tradycyjne komputery, od niedawna są to również telefony, domowe routery i tablety. Eksperci przewidują, że niedługo zarówno celem, jak i narzędziem do atakowania staną się sprzęty AGD, dziecięce zabawki podpięte do internetu, samochody, a nawet urządzenia podtrzymujące życie.

PS. To, że z Rosji wyprowadzanych jest najwięcej ataków, nie jest specjalnym zaskoczeniem, sam codziennie wyrzucam do kosza kilkanaście pisanych cyrylicą spamowych informacji przyklejanych jako komentarze do wpisów blogowych …