Czy ofiary płacą okup szantażystom? Ile w Europie wynosi średni okup za odblokowanie dostępu do danych? Jak przeciwdziałać i minimalizować skutki infekcji ransomware? Czy Jackware zagraża naszym samochodom? Na te i podobne pytania próbują odpowiedzieć w swoich raportach eksperci wiodących dostawców rozwiązań do zabezpieczania danych i systemów IT.

Serwery firmowe na celowniku cyberszantażystów

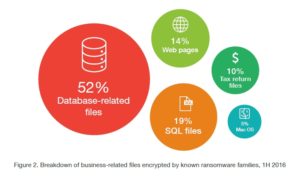

Jak wskazują dane z raportu Trend Micro The Reign of Ransomware w ostatnich dwóch latach ponad 40 proc. europejskich firm zostało dotkniętych atakiem ransomware. Cyberprzestępcy za swój cel coraz częściej wybierają serwery firmowe, zakładając, że przedsiębiorcy będą bardziej skorzy do zapłacenia okupu. Wyniki badań potwierdzają, że faktycznie tak się dzieje. W Wielkiej Brytanii, gdzie wskaźniki infekcji okazały się największe (44 proc.), aż 65 proc. osób zarządzających działami IT było skłonnych do zapłacenia okupu. 20 proc. brytyjskich firm, które przelały pieniądze szantażystom nie otrzymało klucza pozwalającego odszyfrować zablokowane pliki.

Okupy typu ransomware w innych źródłach

Według danych G Data G DATA Mobile Malware Report H1 2016, również użytkownicy smartfonów i tabletów z systemem Android są narażeni na infekcje ransomware zarówno blokujące dostęp do urządzenia, jak i szyfrujące dane. Zorganizowane grupy cyberszantażystów nie oszczędzają nawet placówek medycznych. Okup, jaki zapłaciły one przestępcom w kryptowalucie tylko na początku 2016 roku wyniósł niemal 100 tys. dolarów McAfee Labs Threats Report: September 2016.

Średni okup 570 €, a to nie jedyny koszt…

Jak wynika z raportu TrendMicro, cyberprzestępcy działający w Europie Zachodniej żądają średnio 570 euro za odblokowanie dostępu do danych. W zależności od ofiary czy rodzaju zaszyfrowanych informacji, cybergangi mogą żądać znacznie wyższych kwot. Warto pamiętać, że okup nie jest jedynym kosztem, jaki ponosi ofiara cyberataku, a jego zapłacenie wcale nie musi oznaczać końca problemów. Często jeszcze wyższą cenę niż wysokość haraczu, firmy muszą zapłacić za przestoje w działalności czy utratę danych, które mogą być skutkiem cyberataku. Jak szacują autorzy „Veeam Availability Report 2016”, średni koszt godziny przestoju aplikacji o znaczeniu krytycznym w dużym przedsiębiorstwie w Polsce wynosi 76 tys. dolarów. Równie wysoki jest średni koszt utraty danych, spowodowanej godzinnym przestojem aplikacji o znaczeniu krytycznym. Jednak najpoważniejszą konsekwencją może być całkowite sparaliżowanie działalności firmy, a w konsekwencji jej bankructwo.

Plan B jak Backup

Do skutecznej ochrony systemu IT przed złośliwym oprogramowaniem należy podejść kompleksowo, ponieważ cyberprzestępcy zawsze będą poszukiwać najsłabszego ogniwa w łańcuchu zabezpieczeń – radzą eksperci. Jednym z kluczowych elementów asekuracji systemu informatycznego niezmiennie pozostaje wdrożenie skutecznego planu tworzenia kopii zapasowych oraz ich odzyskiwania. Z tego względu, że niektóre odmiany złośliwego oprogramowania potrafią szyfrować również pliki kopii zapasowych, a nawet popularne dyski chmurowe, jak Dropbox, OneDrive czy Dysk Google, tworzenie backupu musi być przeprowadzane w odpowiedni sposób.

Całość materiału na stronie IT-Filolog.pl