Rok 2016 był rekordowy pod względem liczby ataków na urządzenia Internetu rzeczy.

Same routery znalazły się na celowniku cyberprzestępców ponad 25 miliardów razy. Na kolejnych miejscach znalazły się sieciowe nagrywarki wideo i kamery. Wszystko to przez poważne luki w zabezpieczeniach tych urządzeń, które do dziś nie zostały naprawione.

Internet rzeczy jest dziś jednym z najbardziej narażonych na cyberzagrożenia obszarów. Producenci tego typu rozwiązań często nie dbają o odpowiednie zabezpieczenia. Cyberprzestępcy są wyjątkowymi oportunistami i bezlitośnie wykorzystują każdą wykrytą podatność w urządzeniach IoT. Niestety ich producenci naprawiają je zbyt późno, przez co hakerzy mają sporo czasu na łowy. Nierzadko bywa też tak, że stworzenie i dostarczenie łatki jest ekstremalnie trudne, ponieważ urządzenia te nie mają automatycznych mechanizmów aktualizacji firmware’u.

W związku z tym obserwujemy nowe fale ataków na IoT. W zeszłym roku botnet o nazwie Mirai wykorzystał urządzenia IoT do przeprowadzenia jednego z największych w historii ataków DDoS. Ataki na sprzęt będący elementem systemów medycznych, przemysłowych czy infrastruktury krytycznej mogą mieć bardzo poważne konsekwencje. Zainfekowany Internet rzeczy może być użyty do szpiegowania, wyłudzania okupów ransomware, czy też posłużyć jako furtka do głębiej osadzonych zasobów sieciowych.

Routery najczęstszym celem

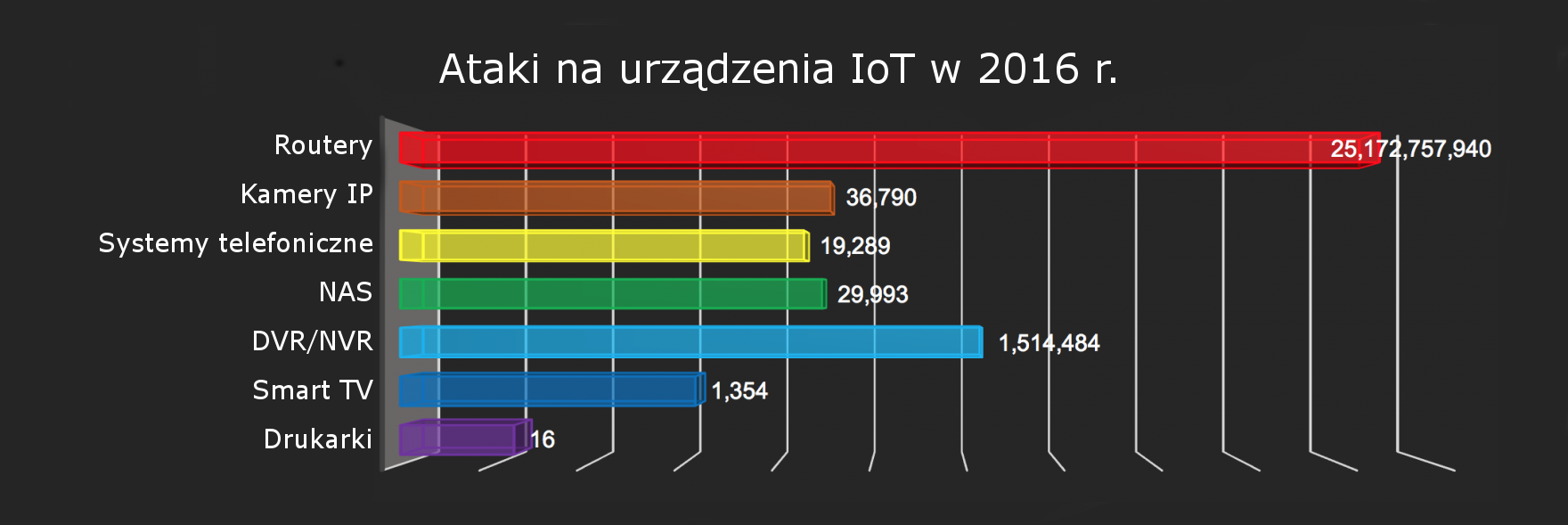

Analitycy z zespołu FortiGuard Labs firmy Fortinet zebrali dane dotyczące ataków na Internet rzeczy z 2016 roku z podziałem na określone kategorie urządzeń.

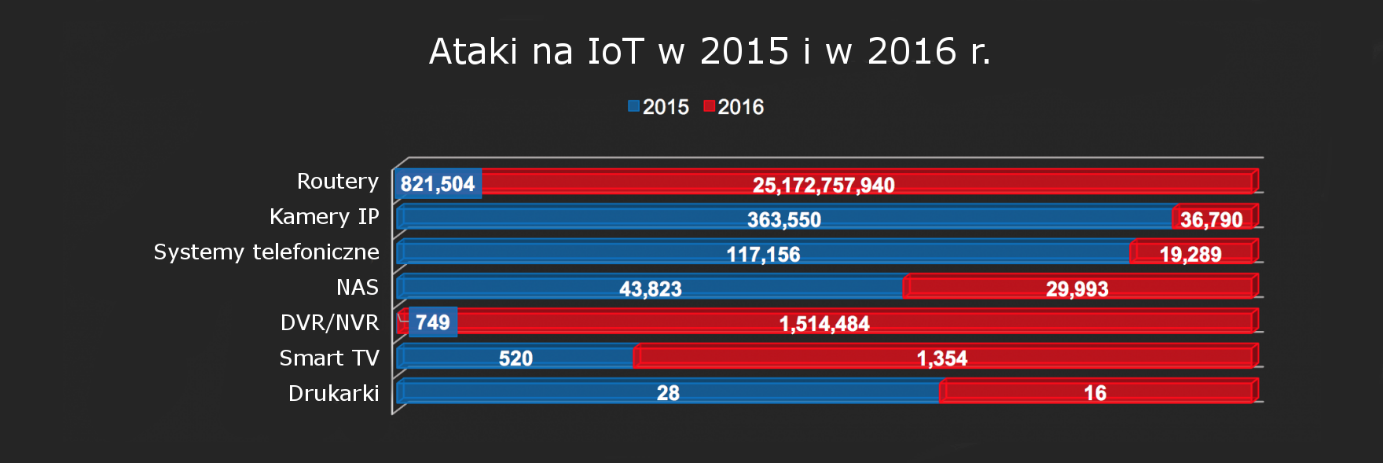

Jak się okazało, w ubiegłym roku mieliśmy do czynienia z gwałtownym wzrostem liczby ataków na routery wykorzystywane zazwyczaj w domowych sieciach. Odnotowano ich ponad 25 miliardów w porównaniu do 820 tysięcy w 2015 r.

Ta ogromna liczba to wynik luki odkrytej w routerach Netcore/Netis. Luka ta polega na zamieszczeniu hasła dostępu do panelu zarządzania routerem w kodzie oprogramowania. Jak do tej pory nie opublikowano łatki na tę podatność i należy się spodziewać dalszych zmasowanych ataków na te urządzenia. W Polsce routery tego producenta nie należą do najpopularniejszych. Na nasz kraj z puli 25 miliardów ataków przypadło około 90 tysięcy.

Przejęcie dostępu do zarządzania routerem pozwala na przechwycenie ruchu pochodzącego ze wszystkich urządzeń podłączonych do domowej sieci.

Hakerzy-podglądacze

Drugą najczęściej atakowaną w 2016 r. kategorią urządzeń IoT były sieciowe nagrywarki wideo (DVR/NVR). Wykorzystuje się je do przechowywania nagrań z monitoringu bazującego na kamerach IP. Analitycy Fortinet wykryli w minionym roku 1,5 miliona. ataków na tego typu urządzenia. W Polsce odnotowano ich około 1800. Za zdecydowaną większością tych naruszeń stoi odkryta w marcu ubiegłego roku podatność dotycząca urządzeń 79 różnych producentów nagrywarek. Również ten backdoor nie został do dziś naprawiony.

Na trzecim miejscu w zestawieniu znalazły się kamery IP. Za większość ubiegłorocznych ataków na te urządzenia odpowiada backdoor odkryty w kamerach firmy LinkSys. Trzeba jednak zwrócić uwagę na fakt, że w porównaniu do 2015 r. liczba ataków na kamery sieciowe spadła 10-krotnie.

Można to tłumaczyć faktem, że kamery coraz częściej wykorzystują do zdalnej kontroli rozwiązania chmurowe lub P2P, w którym komunikacja podlega zaszyfrowaniu. Najbardziej narażone na ataki są kamerki, nad którymi kontrola odbywa się bezpośrednio poprzez sieć Internet.

Na kolejnych miejscach zestawienia przygotowanego przez Fortinet znalazły się rozwiązania NAS, systemy telefoniczne (VoIP), telewizory Smart TV i drukarki sieciowe.

Jak bezpiecznie korzystać z Internetu rzeczy?

- Dobierając urządzenia IoT, zwróćmy szczególną uwagę na to, jak do bezpieczeństwa podchodzi ich producent – czy stosuje jakiekolwiek mechanizmy ochronne oraz jak wygląda kwestia aktualizacji firmware’u.

- Sprawdźmy również, czy dany sprzęt nie jest obarczony rozpoznaną luką bezpieczeństwa.

- Wprowadzając rozwiązania Internetu rzeczy do sieci firmowej, najlepiej będzie skonsultować się ze specjalistą i upewnić, czy aktualnie stosowany system bezpieczeństwa IT jest w stanie objąć je skuteczną ochroną – może się okazać, że system będzie wymagał aktualizacji.