Skuteczne zarządzanie biznesem w sytuacji kryzysu wymaga od liderów IT zmiany sposobu myślenia. Obecnie ważniejsze od narzucanych z góry norm i podejścia reaktywnego, które stanowią fundament tradycyjnego sposobu planowania ciągłości biznesu, jest skoncentrowanie się na zwinności w zakresie IT, która pozwala uodpornić organizację na kryzysy, również te nieoczekiwane.

Pandemia COVID-19 sprawiła, żefirmy musiały przejść na tryb pracy zdalnej. Firmy zintensyfikowały sprzedaż produktów i usług online, a te, które nie posiadały potrzebnej do tego infrastruktury, stanęły przed wyzwaniem szybkiego dostosowania się do prowadzenia biznesu w sieci. Inne organizacje z branż takich, jak logistyka czy produkcja musiały wprowadzić zmiany w łańcuchach dostaw, niekiedy zmieniając dostawców, aby zapewnić ciągłość działania.

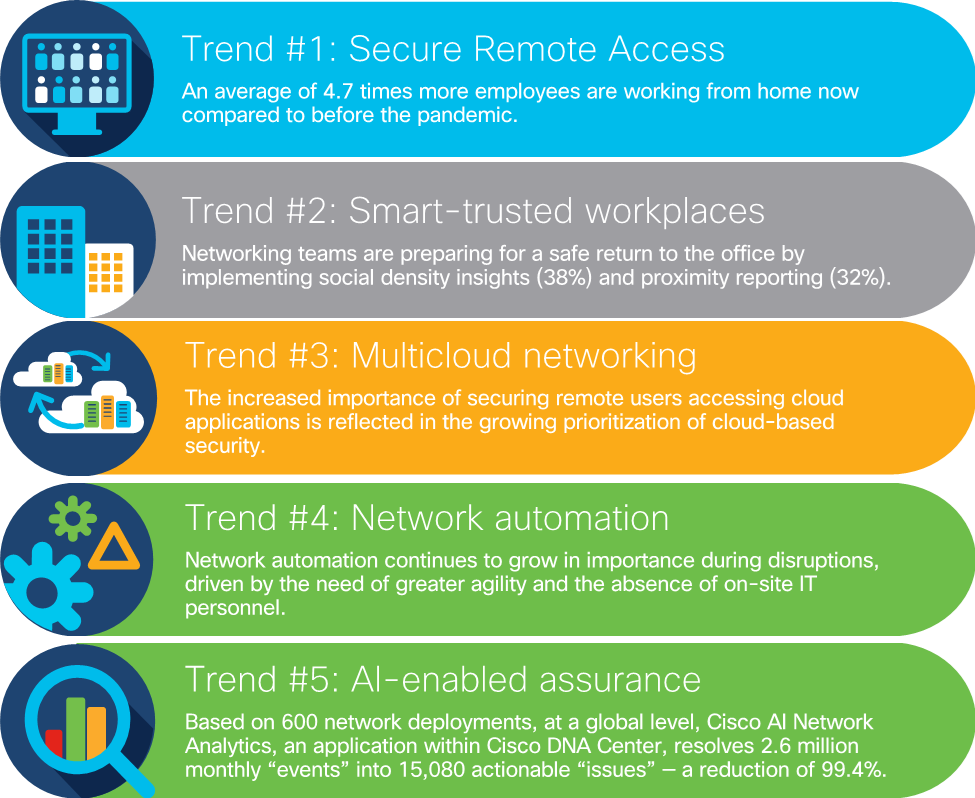

5 trendów, które zwiększą odporność biznesu

Kluczowe procesy biznesowe są zależne od coraz bardziej złożonego ekosystemu technologii cyfrowych, które w wielu przypadkach stanowią główne narzędzie umożliwiające zapewnienie ciągłości działania, co szczególnie mocno uwidoczniła pandemia COVID-19. Sieć jest platformą, która łączy, zabezpiecza i umożliwia kontakt pomiędzy rozproszonymi użytkownikami, urządzeniami i aplikacjami.

Dobra sieć to coś więcej niż narzędzie umożliwiające nawiązywanie połączeń bez opóźnień. Biznes potrzebuje platform sieciowych, które pozwalają reagować szybko na zmienne okoliczności, wdrażać nowe usługi i modele operacyjne, integrować je z procesami IT, a także zabezpieczać użytkowników, klientów oraz całą firmę.

Najnowszy raport Cisco 2021 Global Networking Trends prezentuje pięć trendów, które liderzy IT powinni uwzględnić w swoich inicjatywach mających na celu zwiększenie odporności biznesu.

#1: Objęcie systemem bezpieczeństwa pracowników zdalnych

Obecnie, średnio 4,7 razy więcej pracowników wykonuje swoje obowiązki z domu niż przed pandemią[1]. Pracownicy zdalni korzystający z urządzeń osobistych i sieci domowej w celu uzyskania dostępu do firmowych danych oraz aplikacji, są szczególnie narażeni na cyberataki. Niekiedy omijają oni VPN i łączą się bezpośrednio z usługą lub aplikacją w chmurze publicznej, która stanowi najtrudniejsze środowisko do zabezpieczenia.

Chcąc zapewnić bezpieczeństwo osób pracujących z domu na szeroką skalę, zespoły IT powinny wdrożyć poniższe praktyki:

- VPN dla pracowników zdalnych: VPN wciąż stanowi jeden z najbardziej efektywnych i szybkich sposobów rozszerzenia kontroli i bezpieczeństwa na poziomie korporacyjnym na pracowników zdalnych.

- Autoryzacja wieloskładnikowa (MFA) do ochrony aplikacji: MFA jest kluczowym narzędziem zapewniającym bezpieczeństwo biznesu, pozwala zweryfikować tożsamość każdego użytkownika zanim otrzyma on dostęp do sieci lub kluczowych aplikacji i danych.

- Architektura secure access services edge (SASE), która zapewnia bezpieczeństwo środowiska multi-cloud: Bezpieczeństwo w chmurze i SASE pozwalają ochronić biznes przed zagrożeniami pochodzącymi z Internetu, niezależnie od rodzaju połączenia, urządzenia z którego korzysta użytkownik czy środowiska chmurowego.

#2: Zapewnienie bezpiecznego powrotu do biur

Mimo, że wiele pytań dotyczących przyszłości pracy wciąż pozostaje bez odpowiedzi, jasne jest, że przestrzeń i warunki, w których pracujemy zmienią się na skutek pandemii. Biznes wykorzystuje potencjał narzędzi telekonferencyjnych i bezprzewodowych technologii sieciowych. Niektóre firmy wdrażają nowe usługi mające na celu zapewnienie bezpieczeństwa, w tym systemy monitorujące czy jest zachowywany dystans społeczny. Potrzeba ograniczenia skupisk ludzi w miejscach pracy przyczynia się również do coraz bardziej powszechnego wykorzystywania rozwiązań z zakresu automatyzacji oraz robotów, które przyczyniają się zwiększenia produktywności.

Nowoczesna i elastyczna sieć to kluczowy element, który ułatwia bezpieczny i bezproblemowy powrót pracowników do miejsc pracy.

- Testuj sieć: pandemia sprawiła, że użytkownicy nie korzystali z sieci biurowej przez całe tygodnie. Odpowiednia przepustowość nie jest dana raz na zawsze i nie należy brać jej za pewnik. Warto przeprowadzać testy sieci, które pozwolą sprawdzić czy radzi sobie ona z obecnymi obciążeniami.

- Automatyzuj procesy udzielania dostępu na podstawie weryfikacji tożsamości: Organizacje muszą mieć możliwość ciągłego zarządzania, zabezpieczania i segmentacji użytkowników i urządzeń (zarówno nowych, jak i tych znanych), próbujących uzyskać dostęp do usług i zasobów z siedziby firmy, domu czy miejsc publicznych (korzystając z publicznej sieci WiFi).

- Zwiększ bezpieczeństwo pracowników i klientów na podstawie analizy położenia: Wdróż monitoring przestrzeni pracy, system alertów i zapewnij niezbędne informacje, aby pomóc zagwarantować bezpieczeństwo, a także zadbać o zdrowie pracowników, partnerów, gości i klientów. Wykorzystaj biurową sieć WiFi w połączeniu z rozwiązaniami, takimi jak Cisco DNA Spaces, które w czasie rzeczywistym dostarcza informacje o aktualnym zagęszczeniu w pomieszczeniach w biurze i pozwala zareagować, zanim będzie ono zbyt duże.

#3: Ułatwienie zarządzania środowiskiem multi-cloud dla większej odporności

Liderzy IT wykorzystują usługi w chmurze jako sposób na poprawę odporności biznesu w obliczu globalnej pandemii. Zagadnienie to obejmuje m.in. zwiększoną adopcję modelu multi-cloud – dystrybucję aplikacji, obciążeń i danych w centrach danych działających w firmach (on premise) i u publicznych dostawców usług w chmurze. Ma to na celu nie tylko obniżenie kosztów czy zwiększenie elastyczności, ale także ochronę przed katastrofalnymi awariami i rozproszenie ryzyka ich wystąpienia.

Skuteczne strategie sieciowe w środowisku multi-cloud opierają się na trzech głównych filarach:

- Obciążenia w centrum danych: Przyjęcie modelu operacyjnego w chmurze pomoże w uproszczeniu regulacji, poprawie bezpieczeństwa i zarządzania obciążeniem pracą i usługami w centrach danych znajdujących się w firmach, wielu różnych chmurach i innych środowiskach przetwarzania danych i wykorzystywania mocy obliczeniowej.

- Dostęp: Wykorzystanie SD-WAN i SASE pozwoli zapewnić użytkownikom i urządzeniom w sieci korporacyjnej i publicznej stały, bezpieczny dostęp do usług multicloud (w tym SaaS) w siedzibie lub oddziale firmy, ale także w domu lub „w drodze”.

- Bezpieczeństwo: Strategia multi-cloud pozwala na zmniejszenie ryzyka związanego z użytkownikami, urządzeniami i aplikacjami rozproszonymi w wielu chmurach i innych środowiskach obliczeniowych.

#4: Automatyzacja operacji dla szybszego powrotu do sprawnego działania

Nagły wzrost liczby rozproszonych pracowników zdalnych nie jest jedyną rzeczą, która wyjątkowo obciąża dzisiejsze zespoły NetOps. Pandemia spowodowała również bezprecedensowy poziom gwałtownych wahań liczby klientów, wzorców ruchu w aplikacjach oraz przypadków nowych zastosowań, takich jak np. e-learning, wideokonferencje, wydarzenia wirtualne, zdalna opieka medyczna, automatyzacja procesów i inne usługi zależne od sieci.

Nie jest więc dużym zaskoczeniem, że obecnie 50% specjalistów z branży sieciowej uznaje automatyzację sieci za krytyczny warunek zapewnienia ciągłości usług i wydajności w czasie zakłóceń[2], a 35% planuje, że do 2022 r. ich sieci we wszystkich domenach będą intuicyjne, w porównaniu z zaledwie 4% w 2019 r[3].

Zespoły NetOps mogą ciągle się doskonalić i szybko reagować na rosnące zakłócenia i zagrożenia, stopniowo automatyzując sieć w kolejnych obszarach:

-

- Powtarzalnych zadań „administracyjnych”, takich jak tworzenie, konfiguracja i zarządzanie siecią, w celu zmniejszenia obciążeń administracyjnych i poprawy zgodności z regulacjami w każdej dziedzinie.

- Dostępu do sieci, dołączania i segmentacji w celu ochrony grup rozproszonych użytkowników i procesów oraz ograniczenia rozprzestrzeniania się ataków.

- Polityki sieciowej w korporacyjnym centrum danych z segmentacją zorientowaną na aplikacje, która chroni aplikacje i dane oraz śledzi obciążenie pracą.

- Polityki sieciowej poza korporacyjnym centrum danych z modelem operacyjnym obejmującym chmurę, który zapewni spójną politykę aplikacji w środowisku on-premise i hybrydowym środowisku chmurowym.

- Segmentacji multidomenowej end-to-end opartej na politykach bezpieczeństwa w celu ustanowienia spójnego modelu dostępu ograniczonego zaufania (zero trust), od użytkowników i procesów do obciążeń pracą.

#5: Wykorzystywanie analizy sieci zasilanej przez AI w celu uzyskania lepszych wniosków

Zarządzanie złożonością i skalą działania nowoczesnych sieci oraz wynikającą z tego lawiną zdarzeń i problemów bombardujących wiele różnych platform monitorowania może być zarówno przytłaczające, jak i nieefektywne, zwłaszcza w przypadku wystąpienia zakłóceń. Według danych telemetrycznych Cisco DNA Center, w sieci bezprzewodowej przedsiębiorstwa odbywa się średnio ok. 4 400 incydentów miesięcznie. Dzięki zastosowaniu analizy sieci z wykorzystaniem sztucznej inteligencji oraz uczenia maszynowego, zespoły NetOps otrzymują znacznie łatwiejszy w zarządzaniu zbiór alertów, na które mogą lepiej reagować.

Cisco 2021 Global Networking Trends

Aby nadać sens „lawinie zdarzeń”, zespoły NetOps powinny wdrożyć systemy analizy sieci oparte o uczenie maszynowe, dzięki czemu mogą liczyć m.in. na:

-

-

- Dokładniejsze wykrywanie nieprawidłowości: poprawę dokładności automatycznego wykrywania problemów i anomalii w domenach sieciowych i pomiędzy nimi.

- Szybszą naprawę: korelację zdarzeń w celu wykrycia i wyraźnego opisania najbardziej prawdopodobnej pierwotnej przyczyny problemów i anomalii.

- Zautomatyzowane zarządzanie polityką: określanie urządzeń, aplikacji i trendów oraz proponowanie zalecanych aktualizacji polityk bezpieczeństwa.

- Mniej przypadków degradacji: identyfikację wzorców i trendów oraz dostarczanie informacji kontekstowych, które przyspieszają działania proaktywne, korygujące i zapobiegawcze.

- Wzajemne informowanie: dostarczanie informacji i analiz, które pomogą administratorom sieci porównać wydajność ich sieci z globalnymi, branżowymi lub regionalnymi wzorcami.

-

Efekt: Poprawa odporności biznesu dzięki zaawansowanej platformie sieciowej

Niestety możemy być pewni tego, że wydarzenia mącące spokój będą się pojawiały i będą stanowiły wyzwanie dla wszystkich firm i ich sieci przez najbliższe lata. Nadszedł więc czas, aby na nowo przemyśleć, w jaki sposób strategia sieciowa umożliwia osiągnięcie odporności biznesowej i nadać priorytety nowym projektom sieciowym, które są najbardziej potrzebne już teraz. W epoce „nowej normalności” chodzi o to, aby mieć do dyspozycji sieć, która będzie w stanie przystosować się do tego, co przyniesie przyszłość. Myśląc o strategii odporności biznesowej, należy zastanowić się, w jaki sposób sieć może być jej kluczowym czynnikiem.

Cisco 2021 Global Networking Trends